3.1 סריקות פסיביות הרצאה

לפני שאנחנו מתחילים לחקור את האתר בצורה מעמיקה, נרצה לבצע את שלב ה"reconnisense". (רקון)

בשלב זה, אנחנו ננסה להביא כמה שיותר מידע על האתר באמצעות מידע שגלוי באינטרנט ומבלי להצטרך לעשות סריקות אקטיביות אל מול השרת.

בתהליך זה ננסה להגיע לכמה שיותר IP-ים שמקושרים עם טסלה ונחקור את כל הפורטים כדי לחפש כמה שיותר אתרים.

כעת נבחר במטרה כדי להדגים את תהליך הרקון על אתר:

נבחר בחברה טסלה.

דומיינים¶

קודם ננסה לחפש בגוגל כמה שיותר אתרים שמזוהים כטסלה ונרשום אותם בצד.

אחרי שתהיה לנו רשימת דומיינים נוכל למצוא תת-דומיינים לדומיינים האלו באמצעות הכלי "DNSDumpster", כלי שסורק שרתי DNS ומוצא סאב-דומיינים לדומיינים מסויימים.

1. ניגשים ל-DNSDumpster

2. מכניסים את דומיין של טסלה שמצאתם, לדוגמה: tesla.com

3. מקבלים רשימה של:

- תת-דומיינים (subdomains)

- כתובות IP משויכות

- מידע על שרתי דואר (MX Records)

- רשומות TXT (SPF, DKIM, וכו')

דוגמא לתוצאות:¶

Subdomains Found:

- shop.tesla.com -> 198.51.100.20

- forums.tesla.com -> 203.0.113.15

- api.tesla.com -> 192.0.2.45

אחרי שיש לנו רשימה של IP-ים, מכל התת דומיינים והדומיינים שמצאנו. (מזכיר שאפשר להשתמש בnslookup או dig כדי לבדוק את הip של דומיים מסוים)

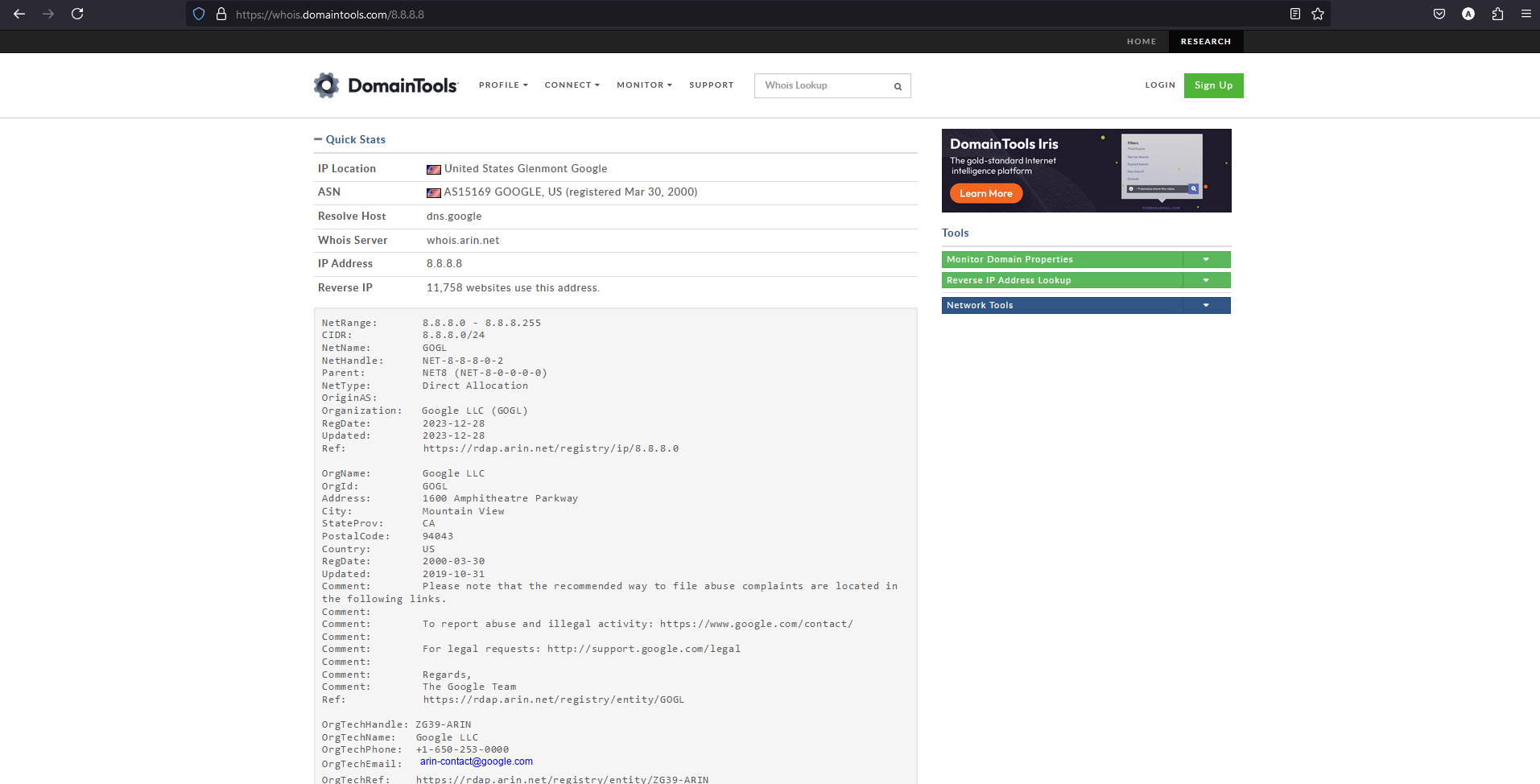

אחרי שמצאנו כמה IP-ים, נעשה עליהם סריקה יותר מעמיקה עם whois.

פרוטוקול WHOIS - זיהוי בעלי כתובות IP¶

לאנשים שלא עשו את הקורס רשתות שלנו, הנה חזרה קצרה על פרוטוקול whois:

בעקבות הצורך בניהול שקוף של כתובות IP, פותח פרוטוקול WHOIS שמאפשר לכל אדם לבדוק למי שייכת כתובת IP מסוימת. ספקיות אינטרנט מחויבות לפרסם מידע WHOIS על כתובות ה-IP שבשליטתן.

כיצד לבדוק מידע WHOIS על כתובת IP?¶

ניתן להשתמש בכלי WHOIS כדי לקבל מידע על כתובת IP:

- כנסו לאתר https://whois.domaintools.com/

- הכניסו את כתובת ה-IP שתרצו לבדוק (פה בדקו את הIP-ים שאספתם)

- קבלו מידע כמו שם הבעלים של הכתובת, ספקית האינטרנט ואזור הפעילות

אם אתם רוצים לבדוק את כתובת ה-IP שלכם, ניתן לחפש בגוגל: what is my IP ולקבל את כתובת ה-IP שלכם.

באמצעות סריקת whois על הip-ים שמצאנו נוכל להביא עוד מידע על הכתובת, למשל אם היא שייכת לAS מסויים (גם על זה עברנו בקורס רשתות)- משם אולי נגלה AS רשום עם כל הIP-ים של טסלה (גם זה קורה לפעמים.)

ויכול להיות שנמצא בסריקה גם subnet עם כל הכתובות ip שכנראה טסלה משתמשות בו. (ומשם להוסיף עוד IP-ים לרשימה)

קיימת גם פקודה whois בקאלי, מוזמנים להשתמש בה :)

שימוש ב-Censys למציאת כתובות IP ופורט פתוחים¶

כדי לחקור את כל הפורטים והשירותים שרצים על הip נוכל להשתמש בכלי כמו censys.

הכלי רקון אוסינטי האהוב עליי ביותר הוא Censys הוא מנוע חיפוש לכתובות IP ומידע על תשתיות רשת גלובליות. ניתן להשתמש בו למציאת כתובות IP, מידע על שירותים פתוחים, סריקות תעודות TLS, ועוד.

שאילתה למציאת כתובות IP של טסלה:¶

בגדול התחילו בלכתוב ip מסויים ולחצו על אנטר, תפתח מולכם רשימה עם תוצאת סריקת whois, לאיזה subnet ו-as הip מקושר, רשימה של פורטים פתוחים שcensys סרק ושירותים שונים שcensys חושב שרצים מאחורי הפורטים.

שימו לב! censys לא סורק את כל הפורטים בעולם, אלה רק פורטים נמוכים ונפוצים- אם אתם רוצים סריקה יותר אמינה, על תסתמכו על censys וסרקו בעצמכם! (נדבר על זה בשיעור הבא)

בcensys נוכל גם לסרוק subnet-ים או AS-ים שמצאנו:

עברו על הip-ים שאתם מקבלים, ואם לדעתכם הם רלוונטים ומקושרים לטסלה, הוסיפו אותם לרשימה.

שאילתה מתקדם¶

סינון לפי פורטים ספציפיים (למשל רק שרתי HTTP ו-HTTPS) בAS שמצאנו

פלט לדוגמה:

שימוש ב-SecurityTrails¶

האתר SecurityTrails הוא כלי מתקדם לחיפוש היסטוריה של DNS, תת-דומיינים וכתובות IP.

חיפוש כתובות IP ששימשו את טסלה בעבר:¶

- כניסה ל-SecurityTrails

- חיפוש

tesla.com - צפייה בהיסטוריית כתובות IP

לפי כתובות הIP שטסלה השתמשו בעבר, תוכלו להצליב ולגלות עוד מידע מעניין.

חיפוש היסטוריית אתרים עם Wayback Machine¶

האתר Wayback Machine מאפשר לראות גרסאות ישנות של אתרים,

כלומר איך למשל האתר של טסלה היה נראה בעבר.

- כניסה ל-Wayback Machine

- הכניסו קישור לאתר מסויים של טסלה

- בחירת שנה ולחיצה על גרסה שנשמרה

- ניתוח מידע שהוצג באתר בעבר (למשל, עמודים פנימיים, קבצי robots.txt ישנים וכו')

חקרו את הtls סרטיפיקטים של האתרים¶

- בכל השירותים המוצפנים שמצאתם עד כו, אם זה אתר או משהו אחר, יש סרטפיקט- כל סרטיפיקט כזה חתום לשימוש של דומיינים מסויימים. ולפעמים חברות משתמשות באותו סרטיפיקט לכמה שירותים שלהם- ואז תוכלו לראות בmetadata של הסרטיפיקט כמה דומיינים. שימו את הurl לאתר שאתם חוקרים באתר הבא:

https://dnschecker.org/ssl-certificate-examination.php

ובדקו את הדומיינים שהחתומים לשימוש הסרטיפיקט.

דוח סופי¶

בסוף תיצרו דוח סופי עם כל הממצאים שמצאתם

כתובות IP של טסלה:¶

- 198.51.100.10

- 203.0.113.20

טווחי כתובות Subnet שמקושרים לטסלה:¶

- 198.51.100.0/24

- 203.0.113.0/24

תת-דומיינים:¶

- shop.tesla.com -> 198.51.100.20

- forums.tesla.com -> 203.0.113.15

- api.tesla.com -> 192.0.2.45

שירותים פתוחים וגרסאות תוכנה:¶

- 198.51.100.12 - Port 80 (nginx 1.18.0)

- 203.0.113.22 - Port 443 (Apache 2.4.48)

כלי wappalyzer¶

הכלי wappalyzer הוא אחד הכלים הכי טובים לניתוח הטכנולוגיות שאתר משתמש בו.

הורידו את התוסף לדפדפן שלכם "wappalyzer", אחרכך, פתחו את האתר שאתם חוקרים ולחצו על התוסף- הוא יראה לכם איזה שירותים ואיזה גרסות יש להם על האתר שאתם חוקרים.

סיכום¶

במהלך ההרצאה למדנו כיצד לבצע רקון פסיבי על רשת של טסלה תוך שימוש בכלים שונים:

- DNSDumpster לאיתור תת-דומיינים

- nslookup/dig למציאת כתובות IP

- Censys למיפוי טווחי IP ושירותים פתוחים

- WHOIS לקבלת מידע על דומיינים

- SecurityTrails להיסטוריית DNS וכתובות IP

- Wayback Machine לניתוח היסטוריית האתר

- DNSChecker לניתוח סרטיפיקטים

רקון פסיבי מאפשר לנו לאסוף מידע קריטי בלי להשאיר עקבות, ומהווה שלב ראשון קריטי בכל פרויקט בדיקת חדירות.

לאחר שיש לכם רשימה של המון כתובות IP, דומיינים, ופורטים- נוכל להתחיל בשלב האקטיבי, סריקות אקטיביות מול החברה- הenumeration.