0.3 כיצד תקיפה נראית הרצאה

כיצד תקיפה נראית?¶

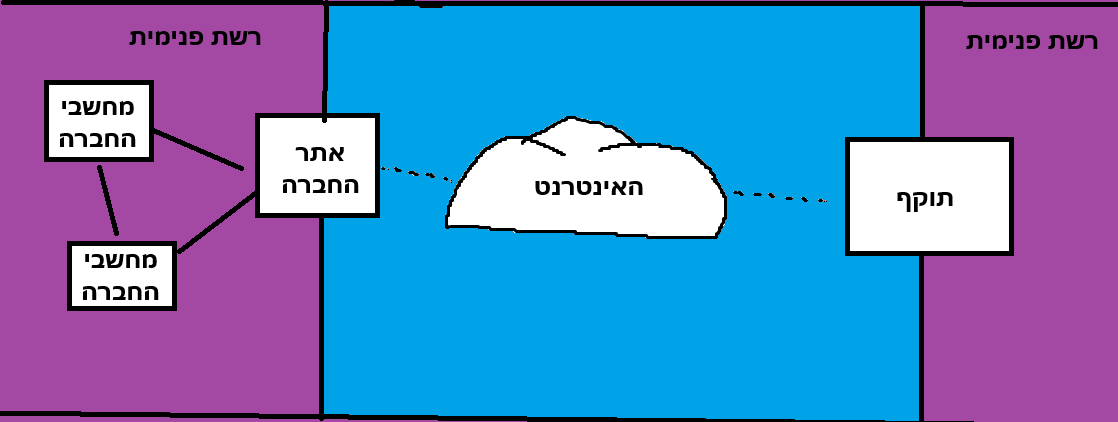

- לרוב נחלק תקיפה לשני חלקים.

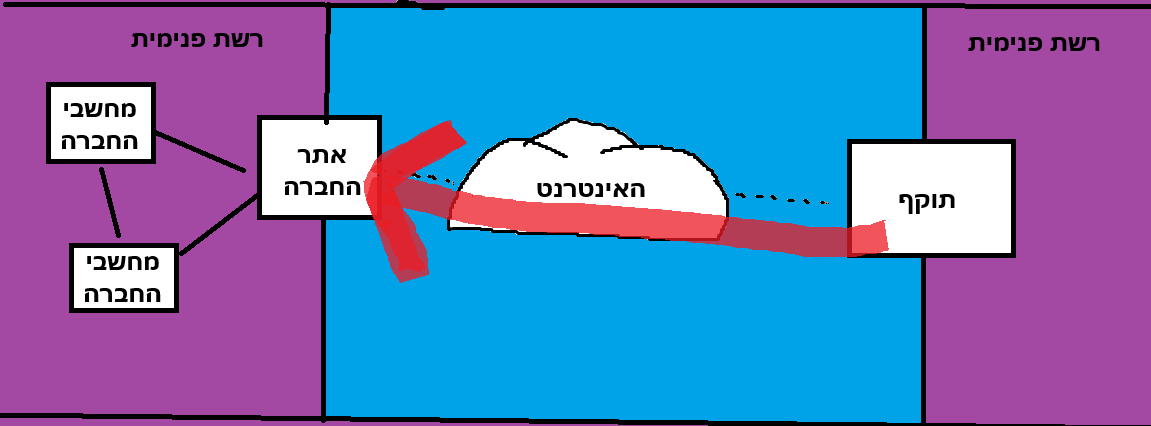

- תקיפה חוצנית: תקיפה של מוצרי אינטרנט שפתוחים לכל העולם, ודרכם להגיע לרשת הפנימית של חברה מסויימת

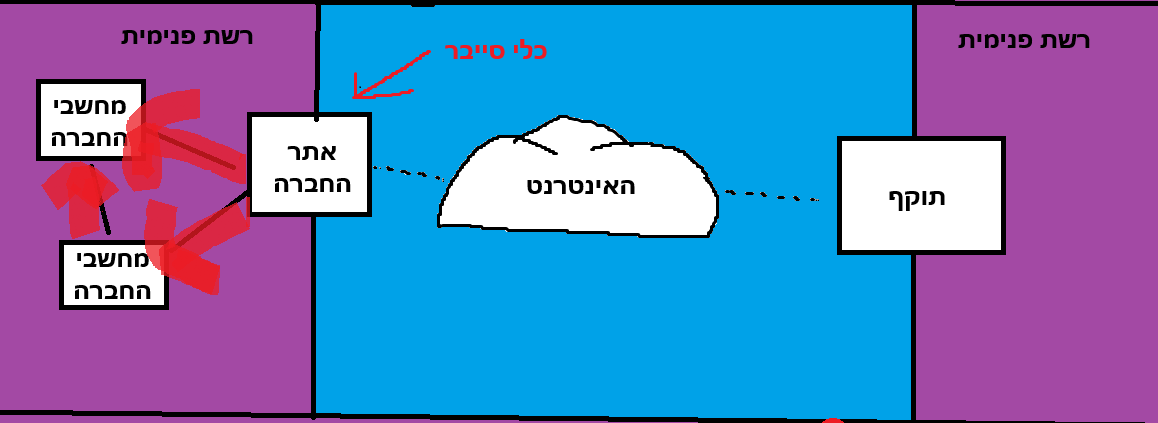

לאחר תקיפה חיצונית, לרוב התוקף ישאיר כלי סייבר שוהה על השירות שתקף כדי לגשת לרשת הפנימית של החברה בשלב מאוחר יותר. - תקיפה פנימית: תקיפה ברשתות החברה, (אחרי שאנחנו בפנים) והתפשטות בין המחשבים.

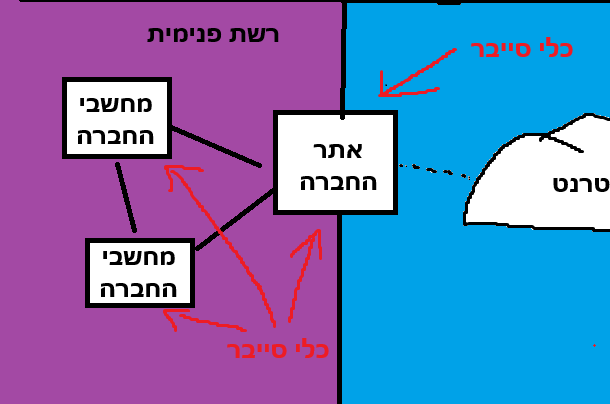

לאחר ביצוע כל התקיפות הנדרשות, התוקף בדרך כלל ישאיר גישה לכל המחשבים שאילו הצליח לתקוף באמצעות כלי סייבר ששוהים על המחשבים ויודעים לתקשר ישירות למחשב התוקף.

כלי הסייבר האלה שרצים על המחשבים שנתקפו נקראים גם "backdoor" או "דלת אחורית", כי הם בעצם דרך שבה התוקף יכול לשוב בפשטות למחשבים ולרשת הפנימית כדי להמשיך להתעסק בה.

כיצד תוקפים?¶

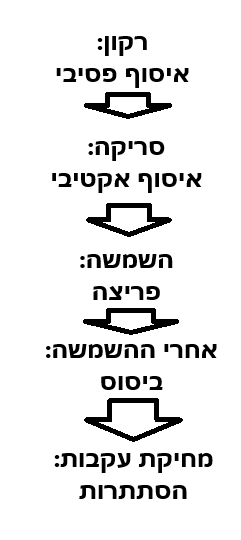

- יש המון מודולוגיות שאפשר ללכת על פי הם כדי לתקוף, המתודולוגיה הנפוצה ביותר היא " מתודולוגית 5 השלבים", למתודולוגיה זו יש המון גרסאות- "6 השלבים", "7 השלבים" וכו, בסופו של דבר מחלקת את התהליך התקיפה לשלבים, כאשר הם רלוונטים גם כשמדובר שבתקיפה חוצנית וגם בתקיפה פנימית.

מתודולגית 5 השלבים בתקיפה חיצונית¶

המטרה היא לתקוף את המוצרים האינטרנטים של החברה כדי להגיע להתבססות ברשת הפנימית.

- שלב ראשון, "reconaissance" (רקון): בשלב זה נאסוף מידע בצורה פסיבית על החברה / ארגון שאותו נרצה לתקוף, נבין מה היא מוכרת, איזה מוצרים יש לה, כמה עובדים, איפה הם יושבים, איזה חברות הם משרתות, סריקה ברשתות החברתיות, ניצור מפה של כל כתובות הIP של הארגון, הדומיינים השונים והתת דומיינים, נחפש משתמשים מדולפים למוצרים שלהם, נביא גרסאות של שירותים שונים שקיימים בIP-ים שלהם, נבדוק באינטרנט אם יש להם חולשת 1day וכו.

- שלב שני, "scanning and enumeration" (סריקה ואנומירציה): בשלב זה נעשה סריקות יותר אקטיביות כנגד החברה, נסרוק בעצמנו תת דומיינים, נפתח סרטיפיקטים של tls כדי למצוא עוד דומיינים, נסרוק את כל הפורטים של כל הIP-ים, ממש נעשה סריקות אקטיביות כדי להביא גרסאות של כל השירותים האינטרנטים של החברה, נעבור אחת אחת ונבדוק אם יש חולשות 1day, נעבור על קונפיגורציות ששלפנו, אם יש אתר לחברה נתחיל לחקור אותו ובגדול כל דבר שאפשר לעשות.

- שלב שלישי, "exploitation" (השמשה): אם מצאנו חולשות 1day פגיעות, נריץ אותם- אם לא מצאנו סקריפטים באינטרנט וכלים שמריצים אותם, נכתוב סקריפטים כאלה. אם מצאנו משתמשים מודלפים- ננסה להתחבר דרכם לשירותים השונים, פישינג, אם יש אתר לחברה ננסה לפרוץ אילו- עשו את קורס פריצת אתרים :)

- שלב רביעי, "post exploitation" (לאחר ההשמשה): כאשר סיימנו להשמיש, אם זה אומר שהצלחנו להריץ קוד על המחשב האינטרנטי, או חדרנו למערכת כלשהי- נשאיר בדרך כלל כלי סייבר שוהה כלשהו (backdoor) שיאפשר לנו לחזור לגישה שהשגנו במהירות, בדרך כלל גם בשלב זה נתחיל להביא מידע מהמשטח החדש שהגענו אילו, אם זה מחשב חדש אז נביא מידע עליו, איזה תוכנות רצות עליו וכל מה שיכול להיות רלוונטי להמשך.

- שלב חמישי, "clearing tracks" (ניקוי עקבות): כאשר אנחנו כבר מבוססים במערכת או במחשב שחדרנו אילו, נמחק את העקבות שלנו ואת כל הלוגים שהשארנו כדי שמערכות ההגנה והניטור לא ימצאו אותנו בקלות, אם זה אנטי-ווירוסים, אנשי IT בחברה וכו. (לרוב בבדיקות חדירות, פחות רלוונטי להסתתר אחרי שהצלחתם לחדור למחשבים, תלוי בסוג הבדיקה)

מתודולגית 5 השלבים בתקיפה פנימית¶

המטרה היא להתבסס ברשת הפנימית ולהתרחב בכמות המחשבים שיש לנו גישה אליהם (lateral movement)

- שלב ראשון, "reconaissance" (רקון): בשלב זה נאסוף מידע בצורה פסיבית על הרשת, נסניף, ניצור מפה של כל כתובות הIP של הארגון, אם קיימת רשת דומיינית אז נתחיל לראות כיצד היא בנויה בלי שום סריקה אקטיבית, נביא גרסאות של שירותים שונים שקיימים בIP-ים שלהם, נבין איזה כלי הגנה וניטור יש ברשת וכיצד הם מאיימים עלינו.

- שלב שני, "scanning and enumeration" (סריקה ואנומירציה): בשלב זה נעשה סריקות יותר אקטיביות כנגד הרשת, נסרוק בעצמנו מחשבים ושירותים, נסרוק את כל הפורטים של כל המחשבים, ממש נעשה סריקות אקטיביות כדי להביא גרסאות של כל השירותים, נעבור אחת אחת ונבדוק אם יש חולשות 1day, אם יש דומיין אז נסרוק אותו אקטיבית, אם יש אתר פנימי ברשת אז נתחיל לחקור אותו ובגדול כל דבר שאפשר לעשות.

- שלב שלישי, "exploitation" (השמשה): אם מצאנו חולשות 1day פגיעות, נריץ אותם. ננסה לנצל חולשות ובעיות בקונפיגורציה של הדומיין (תקיפות active directory), ננצל חולשות שמצאנו באתרים או שירותים פנימיים ברשת.

- שלב רביעי, "post exploitation" (לאחר ההשמשה): כאשר סיימנו להשמיש חולשות והגענו לעוד מחשבים ברשת, נשאיר בדרך כלל כלי סייבר שוהה כלשהו (backdoor) שיאפשר לנו לחזור לגישה למחשבים השונים, בדרך כלל גם בשלב זה נתחיל להביא מידע מהמחשבים החדשים שהגענו אליהם, נביא מידע על המחשבים, איזה תוכנות רצות עליהם, כיצד הגישה אליהם יכולים לתרום לנו להגיע לעוד מחשבים ברשת.

- שלב חמישי, "clearing tracks" (ניקוי עקבות): כאשר אנחנו כבר מבוססים במחשבים שחדרנו, נמחק את העקבות שלנו ואת כל הלוגים שהשארנו כדי שמערכות ההגנה והניטור לא ימצאו אותנו בקלות, אם זה אנטי-ווירוסים, אנשי IT בחברה וכו. (לרוב בבדיקות חדירות, פחות רלוונטי להסתתר אחרי שהצלחתם לחדור למחשבים, תלוי בסוג הבדיקה)